Atualidade

ESPAÇO DE OPINIÃO: Uma nova doutrina de cibersegurança ao nível empresarial em tempos de pandemia

|

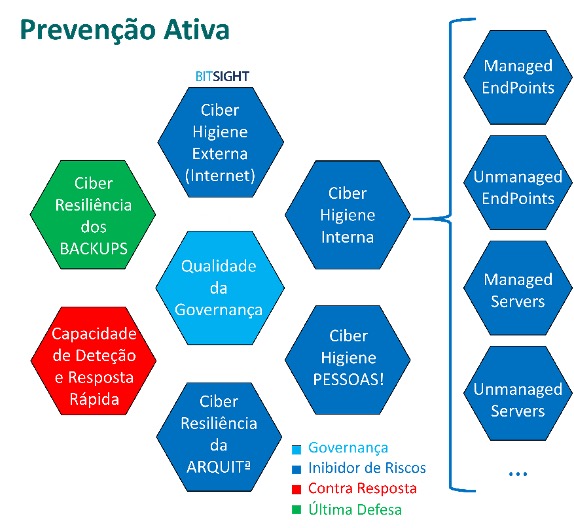

A doutrina de cibersegurança que preconizamos assenta num pilar central de gestão (Governança Ativa) e mais três pilares operacionais interdependentes: 1º Governança Ativa: gerir de forma ativa e coordenada os 3 pilares abaixo, garantindo o suporte e meios necessários por parte da Administração Executiva e nível de cumprimento exigido perante todas as Entidades Governamentais, Regulamentares e Legais; 2º Prevenção Ativa: evitar ciber incidentes (evitar que estes se iniciem): programa end-to-end de monitorização e melhoria contínua da ciber higiene da organização; continuamente descobrir e eliminar vulnerabilidades; 3º Proteção Ativa: travar ciber incidentes (evitar que estes se materializem): tecnologias e processos de proteção de segurança em profundidade (DDoS mitigation, Firewalls de Nova Geração, Web Application Firewalls, Email security sandboxes,

); 4º Resposta Ativa: detetar e responder rapidamente a incidentes que acabaram por se materializar: Cyber Security Operations Center.  Na nossa doutrina, para além do pilar central de Governança Ativa, o pilar mais crítico é o de Prevenção Ativa, devidamente suportado num conjunto robusto de métricas, que é o que melhor define o nível de maturidade de uma organização em termos de cibersegurança: prevenir primeiro ! Este pilar estratégico passa por reduzir ao máximo, num processo contínuo, as vulnerabilidades a que uma organização está exposta em diferentes dimensões: a) sistemas expostos à Internet; b) sistemas internos (laptops, desktops, servidores, bases de dados, sistemas de rede, ); c) recursos humanos e o seu nível de ingenuidade face, por exemplo, a emails de phishing; d) nível de ciber resiliência da arquitetura interna dos seus sistemas de informação e de rede; e) capacidade efetiva do seu centro de operações em ciber segurança em, rapidamente, detetar e responder a incidentes de segurança e, finalmente, f) o nível de ciber resiliência dos seus sistemas de backup (último reduto de defesa).  Segundo a EUROPOL (1) , a pandemia COVID-19 e o isolamento social a que esta obrigou, em praticamente todo o mundo, têm contribuído para o aumento significativo do ciber crime e outros tipos de burlas e crimes. Aumentaram os ataques oportunísticos de phishing, especialmente orientados ao roubo de credenciais ou à instalação de malware/ransomware, aproveitando o facto da atividade normal ser agora essencialmente online. Até ao momento, o CERT-EU (2) já identificou pelo menos 6 aplicações maliciosas com informação relacionada ao COVID-19 e que exploram a necessidade das pessoas em estar informadas, como por exemplo, saberem quantas pessoas numa determinada área geográfica estão infetadas. Há, inclusive, relatos de ataques de ransomware direcionados a hospitais e a outras instituições de saúde, o que representa uma ameaça significativa para os nossos sistemas de saúde. Mas não se iluda, o alvo ode ser mesmo a sua empresa ! A ciber espionagem, especialmente aquela relacionada com a investigação de novas soluções para o COVID-19, tem também aumentado de forma significativa. Então, numa situação de pandemia declarada e, consequentemente, com um número muito elevado de colaboradores a passar rapidamente a trabalhar a partir de casa (work@home), o que é que mudou na doutrina anterior? Há pelo menos três aspetos críticos a ter em conta em situações de crise como a atual e que, não estando eventualmente previstas nos planos de segurança das organizações, terão necessariamente de ser reanalisados e reforçados: 1º) Aumentar a funcionalidade de segurança e de resiliência da VPN Corporativa e tornar obrigatória a autenticação com 2 fatores (2FA): A infraestrutura corporativa VPN tem de ser ponto único de entrada para quem está em regime de work@home! Deve ser adequadamente reforçada em termos de capacidade, resiliência perante falhas e de funcionalidades de segurança. Terá de ser capaz de, por exemplo, impedir o acesso a utilizadores com dispositivos (sejam eles corporativos ou pessoais) que não cumpram normas básicas de segurança: patches de segurança aplicados e antivírus autorizado ativo e atualizado. Deverá também impedir acessos a partir de plataformas como o THOR (3) ou de outras origens suspeitas (se estão a trabalhar em casa não estão no estrangeiro ou num hotel a 300 kms da sua residência). Adicionalmente, para um combate mais efetivo ao roubo de credenciais, é essencial a obrigatoriedade de 2FA (4). 2º) Garantir um Programa Corporativo de Awareness face ao Phishing: As organizações deverão garantir, mesmo durante este período de crise, um programa corporativo de awareness relativo à cibersegurança, especialmente ao nível dos ataques de phishing, tipicamente envolvendo ataques simulados de phishing, com autoexplicação caso o colaborador caia no mesmo. Este programa deve cobrir todos os colaboradores (internos ou externos) da empresa. 3º) Finalmente, deverá haver um cuidado redobrado com a proteção ativa das infraestruturas críticas da organização, começando pela sua Active Directory e Domain Controllers. A última coisa que uma organização precisa, no meio de uma pandemia, é ter a sua Active Directory comprometida e/ou um ataque massivo de ransomware, que tipicamente vêm de mão dada. E, não se esqueçam, as equipes operacionais de IT e de Rede e a equipe de ciber segurança também estão em regime work@home! Uma coisa parece certa - esta crise levou, mesmo que forçadamente, ao reforço da cibersegurança das organizações. O que espero é que estas escolham a doutrina mais correta. Até porque outras crises similares virão. É melhor permanecermos preparados! José Alegria é membro sénior da Ordem dos Engenheiros - Região Sul. É Chief Security Officer e Chief Information Security Officer (CISO) na Altice Portugal. É também Worldwide Coordinator for CyberWatch na Altice Group e Advisory Member na EUROPOL Cybercrime Centre (EC3), Communication Providers. |